Stratégies d'Audits Swift : Sécurité, Performance, Mémoire et Accessibilité

Auditer un projet Swift ne se limite pas à chercher des bugs. C'est une démarche méthodique qui évalue la santé globale d'une application selon quatre axes fondamentaux : sécurité, performance, gestion mémoire et accessibilité. Cet article vous guide à travers les outils, méthodologies et bonnes pratiques pour mener des audits efficaces sur vos applications iOS et packages Swift.

🎯 Introduction aux audits

Un audit logiciel est un examen systématique du code, de l'architecture et du comportement d'une application. Pour les projets Swift, cette pratique devient indispensable face aux exigences croissantes des utilisateurs, des stores et des réglementations.

Pourquoi auditer ?

Les motivations d'un audit sont multiples et souvent interconnectées :

La qualité constitue la première ligne de défense : un code propre, performant et accessible reflète le professionnalisme de l'équipe et réduit la dette technique à long terme.

La sécurité protège les données utilisateurs et la réputation de l'entreprise. Une faille de sécurité peut coûter des millions en amendes RGPD et détruire la confiance des utilisateurs.

La conformité devient critique avec l'EU Accessibility Act 2025, le RGPD et les exigences App Store Review Guidelines. Un audit régulier prévient les rejets et sanctions.

Enfin, la performance impacte directement la rétention utilisateur — une étude Google montre qu'une app qui met plus de 3 secondes à charger perd 53% de ses utilisateurs mobiles.

Quand auditer ?

Le timing d'un audit dépend du contexte de votre projet :

- Avant une release majeure : vérification complète des quatre axes pour éviter les surprises post-déploiement

- Périodiquement : audits trimestriels pour maintenir un niveau de qualité constant et détecter la dérive

- Après un incident : analyse forensique ciblée pour comprendre la cause racine et prévenir la récurrence

- Lors d'une reprise de projet : évaluation de la dette technique avant de planifier les évolutions

- Avant une certification : préparation aux audits externes (SOC 2, ISO 27001, etc.)

Les quatre piliers d'un audit Swift

| Pilier | Focus principal | Outils principaux | Fréquence recommandée |

|---|---|---|---|

🔐 Sécurité | Vulnérabilités, secrets, dépendances | SwiftLint, Semgrep, Snyk | Chaque PR + hebdomadaire |

⚡ Performance | CPU, mémoire, énergie, temps de lancement | Instruments, MetricKit | Avant chaque release |

🧠 Mémoire | Fuites, retain cycles, allocations | Memory Graph, Leaks | Mensuel + debug ciblé |

♿ Accessibilité | VoiceOver, Dynamic Type, contrastes | Accessibility Inspector | Trimestriel + nouvelles features |

Outils Apple vs outils tiers

Apple fournit un écosystème complet d'outils intégrés à Xcode. Instruments offre une suite de profilers pour la performance, la mémoire et l'énergie. Le Memory Graph Debugger visualise les relations entre objets en temps réel. L'Accessibility Inspector vérifie la conformité VoiceOver et les contrastes. Ces outils bénéficient d'une intégration native parfaite et d'une documentation officielle exhaustive.

Les outils tiers comme SwiftLint, SonarCloud ou Snyk apportent des fonctionnalités complémentaires : analyse statique avancée avec règles personnalisables, intégration CI/CD native, et détection automatique de vulnérabilités dans les dépendances SPM.

La stratégie optimale combine les deux approches : outils Apple pour l'analyse runtime et le debugging interactif, outils tiers pour l'automatisation et l'intégration continue dans votre pipeline de développement.

🔐 Audit Sécurité

L'audit sécurité identifie les vulnérabilités avant qu'elles ne soient exploitées. Il s'appuie sur des référentiels éprouvés comme l'OWASP et des outils spécialisés pour l'analyse statique et dynamique.

OWASP Mobile Top 10

L'OWASP Mobile Application Security définit les dix risques majeurs pour les applications mobiles. Chaque catégorie mérite une attention particulière lors d'un audit sécurité.

M1 — Improper Platform Usage

Cette catégorie couvre la mauvaise utilisation des APIs système, notamment le stockage de données sensibles. Le Keychain iOS est la solution recommandée pour stocker credentials, tokens et autres secrets.

Le code suivant implémente un gestionnaire de stockage sécurisé utilisant le Keychain. La structure SecureCredentialStorage est marquée Sendable pour garantir la thread-safety en Swift 6. Elle encapsule quatre opérations : stockage, récupération, suppression et mise à jour. Le niveau de protection kSecAttrAccessibleWhenUnlockedThisDeviceOnly garantit que les données ne sont accessibles que lorsque l'appareil est déverrouillé et qu'elles ne sont jamais transférées lors d'une restauration sur un autre appareil.

Exemple d'utilisation — Voici comment utiliser ce gestionnaire pour stocker et récupérer un token d'authentification. Testez ce code dans un Playground ou dans votre app pour vérifier le bon fonctionnement :

M2 — Insecure Data Storage

Le stockage non sécurisé de données sensibles constitue l'une des vulnérabilités les plus fréquentes. L'auditeur doit vérifier que les données sensibles ne sont pas stockées dans UserDefaults, dans des fichiers non protégés, ou dans des bases SQLite non chiffrées.

L'auditeur suivant scanne UserDefaults à la recherche de clés dont le nom suggère des données sensibles (password, token, secret, etc.), puis vérifie que les fichiers du répertoire Documents avec des extensions sensibles (json, plist, sqlite, etc.) ont le niveau de protection fichier FileProtectionType.complete.

Exemple d'utilisation — Testez l'auditeur en créant des données problématiques puis en lançant le scan :

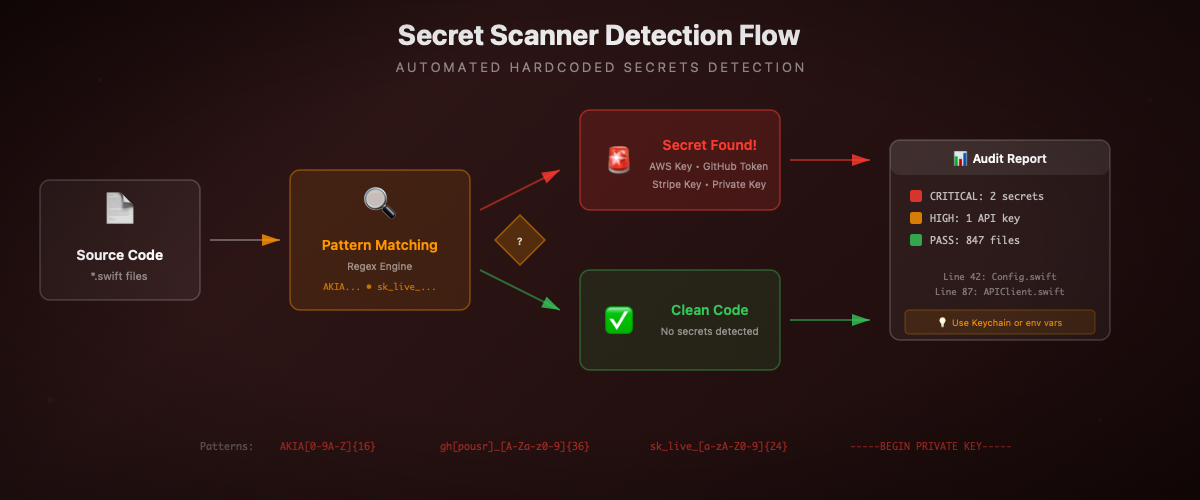

Détection de secrets hardcodés

Les secrets dans le code source constituent un risque majeur. Une clé API commitée par erreur peut être extraite du binaire ou trouvée dans l'historique Git.

Le scanner suivant utilise des expressions régulières pour détecter les patterns courants : clés AWS (format AKIA...), tokens GitHub (gh[pousr]...), clés Stripe (sk_live...), en-têtes de clés privées PEM, etc. Il ignore les lignes de commentaires pour réduire les faux positifs.

Exemple d'utilisation — Testez le scanner avec du code contenant des secrets :

Audit des dépendances SPM

Les dépendances tierces peuvent introduire des vulnérabilités connues (CVE). L'outil Snyk analyse le fichier Package.resolved pour identifier les packages vulnérables.

Le helper Swift suivant parse le fichier Package.resolved et génère un rapport des dépendances. Il identifie également les dépendances potentiellement à risque (pas de version sémantique, source non-GitHub, etc.).

Exemple d'utilisation :

Network Security : ATS et Certificate Pinning

L'App Transport Security (ATS) impose HTTPS pour toutes les connexions. Le certificate pinning ajoute une couche en vérifiant que le certificat du serveur correspond à une empreinte connue.

Le code suivant implémente le certificate pinning en utilisant CryptoKit pour calculer le hash SHA256 de la clé publique du certificat serveur. La méthode urlSession(_:didReceive:) est appelée automatiquement par URLSession lors de l'établissement d'une connexion HTTPS.

Exemple d'utilisation — Configuration du pinning et audit ATS :

⚡ Audit Performance

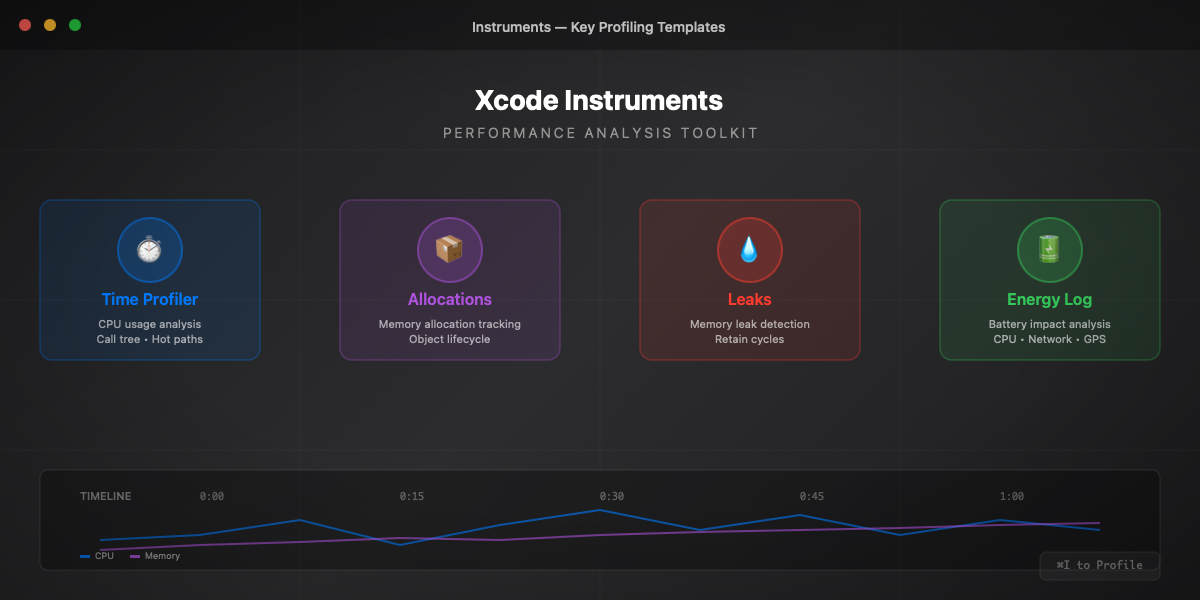

L'audit performance identifie les goulots d'étranglement qui dégradent l'expérience utilisateur. Xcode Instruments est l'outil central, complété par MetricKit pour les données de production.

Instruments : Time Profiler

Le Time Profiler capture l'utilisation CPU et identifie les fonctions les plus coûteuses. Pour des mesures précises dans votre code, utilisez os_signpost qui s'intègre parfaitement avec Instruments.

Le code suivant crée un logger dédié aux mesures de performance. Les signposts apparaissent dans Instruments sous "Points of Interest", permettant de visualiser la durée de chaque opération sur la timeline.

Exemple d'utilisation — Mesurez différentes opérations pour identifier les goulots :

Suivi du temps de lancement

Le temps de lancement est critique pour la rétention utilisateur. Apple recommande moins de 400ms pour afficher le premier écran. Le tracker suivant enregistre les milestones du lancement et génère un rapport détaillé.

Exemple d'utilisation — Intégration dans une app SwiftUI :

MetricKit : données de production

MetricKit collecte les métriques de performance directement depuis les appareils des utilisateurs en production. Ces données sont agrégées et anonymisées par iOS, puis livrées quotidiennement à votre app via le delegate MXMetricManagerSubscriber.

Les métriques incluent : temps de lancement, pic mémoire, temps CPU/GPU, transferts réseau, crashes, hangs (UI bloquée >250ms), et écritures disque excessives.

Exemple d'utilisation — Intégration dans AppDelegate :

Xcode Organizer insights

Xcode Organizer agrège les métriques de production remontées par MetricKit. Accès : Window → Organizer → Metrics.

| Métrique | Objectif | Impact |

|---|---|---|

Launch Time | < 400ms | Rétention utilisateur |

Hang Rate | < 1% | Expérience fluide |

Memory Peak | < 200MB | Stabilité |

Memory Suspended | < 50MB | Durée de vie en arrière-plan |

Disk Writes | Minimiser | Durée de vie stockage |

🧠 Audit Mémoire

L'audit mémoire détecte les fuites et optimise l'empreinte mémoire de l'application. Les fuites mémoire dégradent progressivement les performances et peuvent mener à des crashes par manque de ressources.

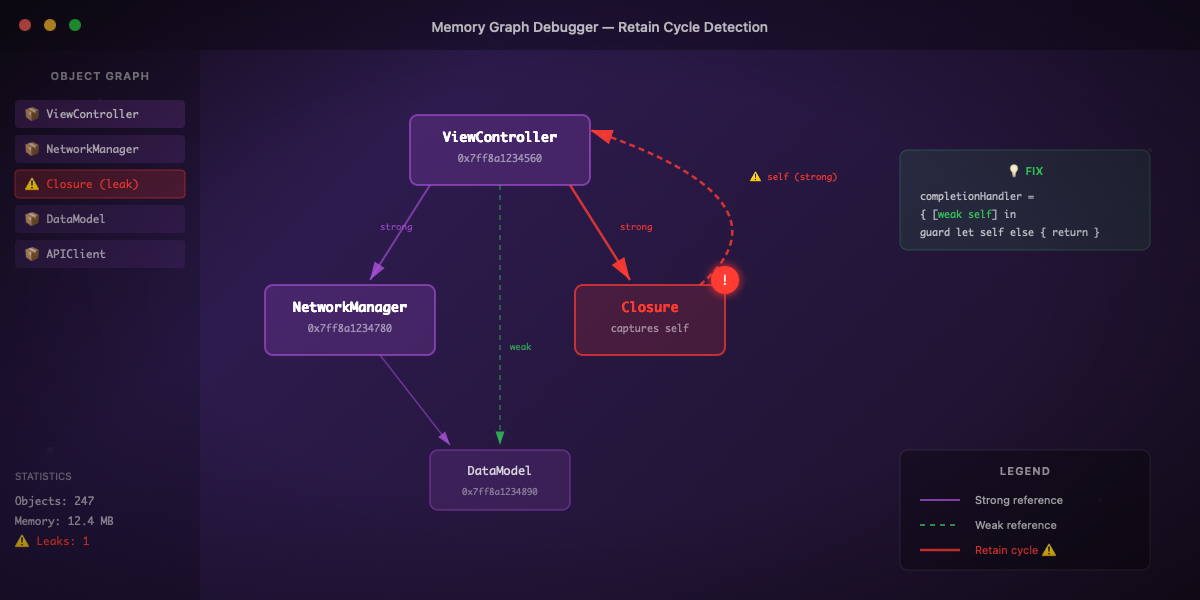

Memory Graph Debugger

Le Memory Graph Debugger de Xcode visualise le graphe d'objets en mémoire en temps réel. Pour l'utiliser :

- Lancez l'application en mode Debug

- Cliquez sur l'icône « Debug Memory Graph » dans la barre de debug (trois cercles connectés)

- Xcode met en pause l'app et affiche le graphe d'objets

Recherchez :

- Les objets inattendus (trop d'instances d'une classe)

- Les références circulaires signalées par un point d'exclamation violet

- Les objets orphelins sans propriétaire légitime

Détection des retain cycles

Les retain cycles (cycles de rétention) empêchent la libération d'objets. Ils se produisent quand deux objets ou plus se référencent mutuellement avec des références fortes.

Le code suivant illustre le problème classique : une closure stockée comme propriété capture self fortement, créant un cycle self → closure → self. L'objet ne sera jamais désalloué car sa référence count ne peut jamais atteindre zéro.

La solution consiste à utiliser [weak self] dans la capture list de la closure. Cela brise le cycle en créant une référence faible vers self qui devient nil si l'objet est désalloué.

Exemple d'utilisation — Testez les deux versions pour voir la différence :

Utilitaire de tracking de cycle de vie

Pour détecter les fuites pendant le développement, voici un utilitaire qui compte les allocations et désallocations par type. Tout objet avec un compte > 0 après une action complète est suspect.

Exemple d'utilisation — Intégrez le tracker dans vos classes :

Weak vs Unowned : Guide de choix

Le choix entre weak et unowned dépend du cycle de vie relatif des objets.

Weak : la référence devient nil automatiquement si l'objet est désalloué. Utilisez-le quand l'objet référencé peut être désalloué avant ou pendant l'utilisation de la référence.

Unowned : la référence n'est pas optional et ne devient jamais nil. Accéder à un objet désalloué via unowned = CRASH. Utilisez-le uniquement quand vous êtes certain que l'objet survivra toujours aussi longtemps que la référence.

Règle pour les closures async — Toujours utiliser weak avec les opérations asynchrones car l'objet peut être désalloué avant la fin de l'opération.

Exemple d'utilisation :

Détection des Zombies

Les zombies sont des objets désalloués mais encore référencés. Accéder à un zombie provoque un crash difficile à diagnostiquer.

Activation : Product → Scheme → Edit Scheme → Run → Diagnostics → Zombie Objects

Quand activé, les objets désalloués sont remplacés par des "zombies" qui loggent les accès invalides au lieu de crasher silencieusement.

Exemple d'utilisation :

♿ Audit Accessibilité

L'accessibilité n'est plus optionnelle. L'EU Accessibility Act 2025 impose des exigences légales pour les applications numériques vendues ou utilisées dans l'Union Européenne. Au-delà de la conformité, une app accessible touche un public plus large.

Accessibility Inspector

L'Accessibility Inspector de Xcode audite les éléments d'interface en temps réel :

Xcode → Open Developer Tool → Accessibility Inspector

L'inspecteur vérifie :

- Labels : texte lu par VoiceOver pour chaque élément

- Hints : description de l'action (ex: "Double-tapez pour activer")

- Traits : type d'élément (bouton, lien, en-tête, etc.)

- Contrastes : ratio de contraste entre texte et fond

- Ordre de navigation : séquence logique de lecture VoiceOver

Implémentation SwiftUI accessible

Les composants SwiftUI suivants montrent les bonnes pratiques d'accessibilité. Chaque élément interactif a un accessibilityLabel descriptif et un accessibilityHint qui explique l'action.

Exemple d'utilisation :

Vérificateur de contraste WCAG

Le contraste entre le texte et le fond est essentiel pour la lisibilité. Les WCAG 2.1 définissent des ratios minimums : 4.5:1 pour le texte normal, 3:1 pour le grand texte (≥18pt ou ≥14pt bold).

Le vérificateur suivant calcule la luminance relative selon la formule WCAG et détermine si le ratio satisfait les niveaux AA ou AAA.

Exemple d'utilisation :

Tests d'accessibilité automatisés

Les tests UI peuvent vérifier automatiquement certains critères d'accessibilité :

EU Accessibility Act 2025

L'European Accessibility Act impose depuis juin 2025 des exigences pour les apps vendues ou utilisées dans l'UE. Critères WCAG 2.1 niveau AA minimum :

| Critère | Exigence | Vérification |

|---|---|---|

Perceptible | Alternatives textuelles | accessibilityLabel sur images |

Perceptible | Contraste suffisant | Ratio ≥ 4.5:1 (texte normal) |

Utilisable | Navigation VoiceOver | Tous éléments atteignables |

Utilisable | Temps suffisant | Pas de timeout sans option |

Compréhensible | Langage clair | Labels descriptifs |

Robuste | Compatibilité | Tests VoiceOver, Switch Control |

🛠️ Outils et automatisation

Configuration SwiftLint pour audit

SwiftLint applique des règles de style et peut détecter certains problèmes de sécurité. La configuration suivante active des règles opt-in orientées audit et définit des règles personnalisées pour détecter les secrets et les prints en production.

Intégration CI/CD avec GitHub Actions

Script d'audit local

📊 Modèle de rapport d'audit

Le générateur suivant consolide les découvertes de tous les types d'audits et génère un rapport Markdown avec scoring et plan d'action priorisé.

Exemple d'utilisation :

🚀 Pour aller plus loin

Ressources officielles

- Apple Instruments Documentation — Guide complet des outils de profiling Xcode

- Apple Accessibility Programming Guide — Bonnes pratiques et APIs d'accessibilité iOS

- OWASP Mobile Application Security — Standards et guides de tests sécurité mobile

- WCAG 2.1 Quick Reference — Critères d'accessibilité web applicables au mobile

- MetricKit Documentation — Collecte de métriques de performance en production

- EU Accessibility Act — Réglementation européenne sur l'accessibilité numérique

Outils recommandés

- SwiftLint — Linter Swift avec règles personnalisables pour la qualité et la sécurité

- Snyk — Analyse de vulnérabilités des dépendances SPM avec intégration CI

- SonarCloud — Analyse de qualité de code en continu avec métriques détaillées

- Semgrep — Analyse statique avec règles personnalisées pour patterns de sécurité

Articles connexes Atelier Socle

- CryptoKit : Guide des fondamentaux — Sécurité et cryptographie en Swift

- Swift Testing : Le Guide Complet — Framework de tests moderne avec Swift Testing

- Design System SwiftUI — Architecture UI maintenable et scalable