Identity Document Services : Le Guide Complet de l'Identité Numérique sur iOS 26

L'identité numérique représente l'une des évolutions technologiques les plus significatives de cette décennie. Avec iOS 26, Apple franchit un cap majeur en introduisant le framework Identity Document Services, permettant aux développeurs d'intégrer la vérification d'identité directement dans leurs applications. Cette avancée s'inscrit dans un mouvement global de dématérialisation des documents d'identité, porté par des réglementations comme eIDAS 2.0 en Europe et le déploiement progressif des permis de conduire mobiles (mDL) à travers le monde.

Cet article s'adresse aux développeurs iOS souhaitant implémenter ces fonctionnalités, mais également aux équipes business et product qui doivent comprendre les opportunités offertes par cette nouvelle ère de l'identité numérique. Nous couvrirons l'ensemble de l'écosystème : du contexte réglementaire aux exemples de code Swift 6.2 prêts à l'emploi, en passant par les standards techniques et les bonnes pratiques de sécurité.

“Cet article a été rédigé et testé avec Xcode 26, Swift 6.2 et iOS 26.2 sur iPhone 15 Pro. Les exemples de code sont fonctionnels et compilables dans cet environnement.”

L'ère de l'identité numérique

Une transformation inévitable

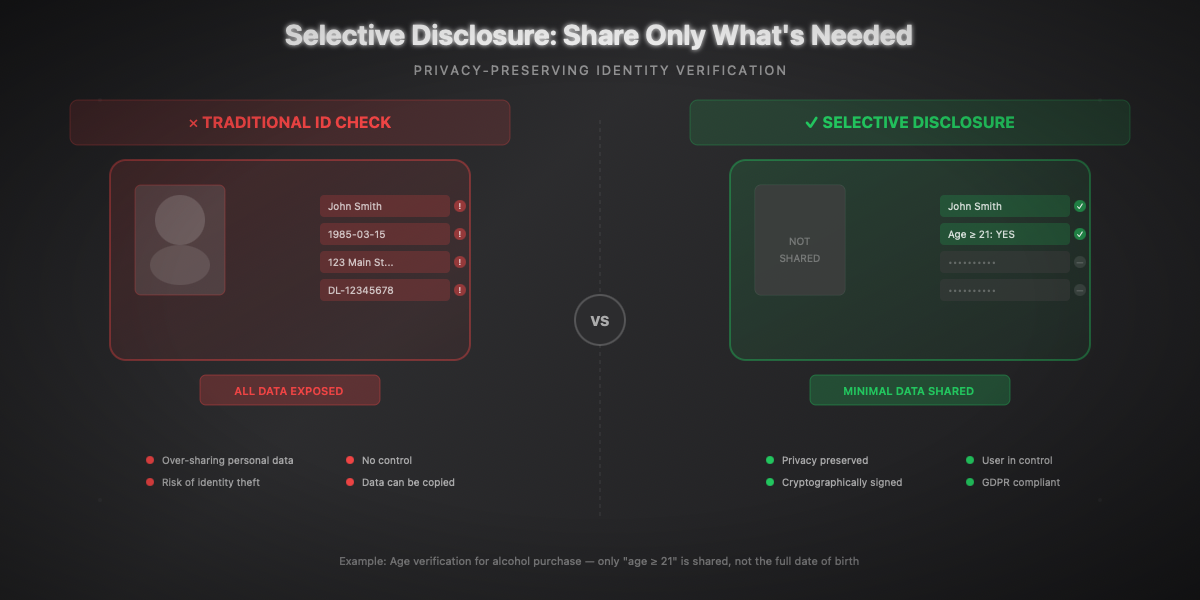

La vérification d'identité traditionnelle souffre de limitations fondamentales. Photographier un document physique pour le télécharger sur un site web expose l'utilisateur à des risques de fraude, génère une expérience utilisateur médiocre et impose aux entreprises de développer des solutions complexes de validation documentaire. Les documents mobiles (mDocs) répondent à ces problématiques en offrant une alternative sécurisée, standardisée et respectueuse de la vie privée.

Apple a présenté lors de la WWDC 2025 une refonte majeure de son approche de l'identité numérique. Le framework IdentityDocumentServices permet désormais aux applications iOS de participer aux flux de vérification d'identité en ligne, tandis que le support de la W3C Digital Credentials API dans Safari et WebKit étend ces capacités au web. Cette double approche — native et web — positionne l'écosystème Apple comme un acteur incontournable de l'identité numérique.

Ce que permet Identity Document Services

Le framework IdentityDocumentServices offre plusieurs capacités fondamentales. Pour les applications souhaitant fournir des documents d'identité, il permet d'enregistrer des mDocs auprès du système iOS et de les présenter lors de flux de vérification en ligne. Pour les sites web souhaitant vérifier des identités, la Digital Credentials API de Safari permet de demander et recevoir des informations d'identité de manière standardisée.

Les principaux avantages incluent la divulgation sélective (partager uniquement les informations nécessaires), la sécurité cryptographique (signatures numériques par l'autorité émettrice), l'interopérabilité cross-platform (standards ouverts ISO et W3C) et une expérience utilisateur optimale (pas de photos de documents, authentification biométrique).

Contexte réglementaire

eIDAS 2.0 et le portefeuille européen d'identité numérique

Le règlement européen eIDAS 2.0 (Regulation EU 2024/1183), entré en vigueur le 20 mai 2024, constitue le cadre juridique de l'identité numérique en Europe. Il impose à chaque État membre de fournir un portefeuille d'identité numérique européen (EUDI Wallet) à ses citoyens d'ici fin 2026.

Les jalons clés du calendrier eIDAS 2.0 sont les suivants :

- Mai 2024 : entrée en vigueur du règlement

- Novembre 2024 : adoption des actes d'exécution définissant les spécifications techniques

- Fin 2026 : mise à disposition obligatoire d'au moins un portefeuille national par État membre

- Fin 2027 : acceptation obligatoire par les secteurs réglementés (banques, télécoms, santé)

- 2030 : objectif de 80% d'adoption par les citoyens européens

Le règlement impose le principe de privacy by design : l'utilisateur décide quelles données partager et conserve un historique de ses partages. La divulgation sélective devient ainsi une exigence légale, pas seulement une fonctionnalité technique.

La situation en France : France Identité et l'ANTS

La France a déployé l'application France Identité qui permet déjà de stocker sa carte d'identité numérique et son permis de conduire. L'Agence Nationale des Titres Sécurisés (ANTS) pilote le consortium POTENTIAL, regroupant 148 participants de 19 États membres, pour tester le déploiement du portefeuille européen.

Le permis de conduire numérique français peut être présenté lors des contrôles routiers et sera prochainement utilisable pour les locations de véhicules et les démarches en ligne. Cette initiative préfigure l'intégration complète avec le standard mDL et les exigences eIDAS 2.0.

Déploiement international

Aux États-Unis, Apple Wallet supporte déjà les permis de conduire numériques (mDL) dans plusieurs États, acceptés dans plus de 250 points de contrôle TSA. La liste des États compatibles s'étend progressivement : Arizona, Californie, Colorado, Géorgie, Hawaii, Illinois, Iowa, Maryland, Montana, Nouveau-Mexique, Dakota du Nord, Ohio, Virginie-Occidentale...

iOS 26 introduit également la possibilité de créer un passeport numérique en scannant son passeport physique et en vérifiant son identité par biométrie. Ce passeport numérique peut être utilisé pour les vols domestiques aux États-Unis via les checkpoints TSA.

Le standard ISO 18013-5

Architecture mDL

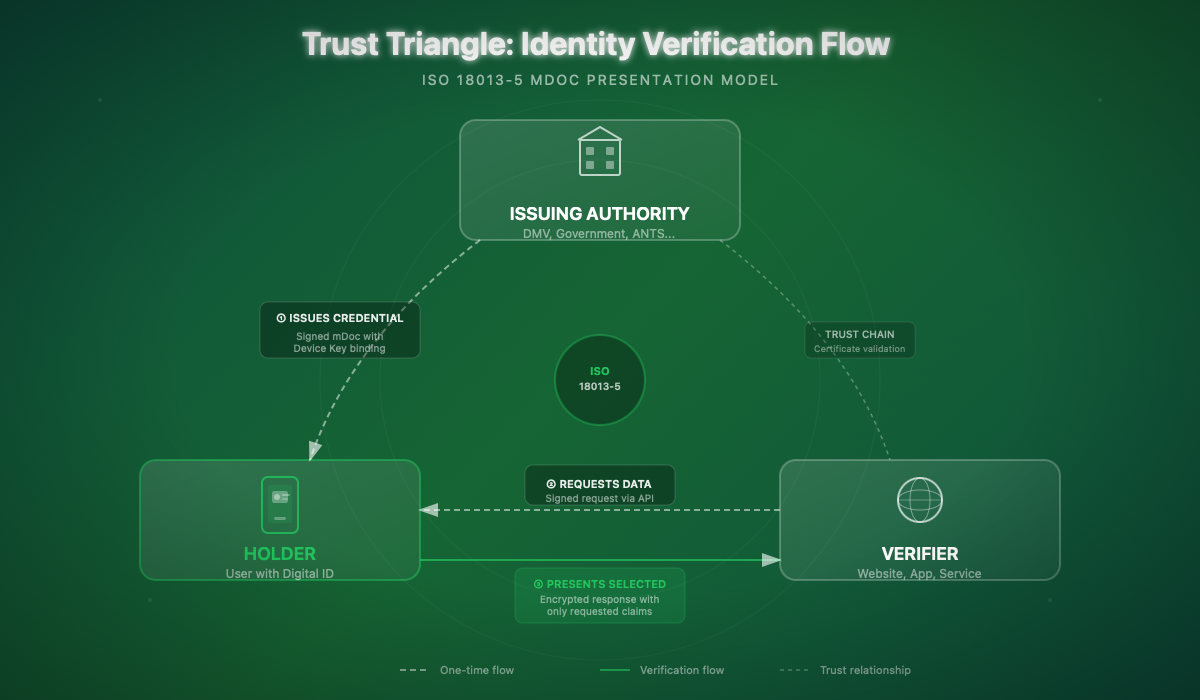

Le standard ISO 18013-5 définit l'architecture des permis de conduire mobiles (mobile Driver's License, mDL). Un mDoc est structuré autour de plusieurs composants essentiels.

Le Mobile Security Object (MSO) est un objet immuable signé par l'émetteur contenant les métadonnées de sécurité du document. Il inclut les digests (empreintes cryptographiques) de chaque élément de données, permettant de vérifier l'authenticité et l'intégrité des informations partagées.

Les namespaces organisent les données du document. Pour un permis de conduire, le namespace principal est org.iso.18013.5.1 et contient des éléments standardisés comme given_name, family_name, birth_date, portrait, driving_privileges, etc.

La Device Key est une clé cryptographique unique liée à l'appareil sur lequel le document a été provisionné. Elle permet de prouver que le document présenté provient bien de l'appareil autorisé, empêchant la copie vers d'autres appareils.

Protocoles de présentation

ISO 18013-5 définit deux modes de présentation :

- Device Retrieval : le vérificateur communique directement avec l'appareil de l'utilisateur (NFC, BLE, QR code)

- Reader Retrieval : utilisé pour les vérifications en ligne où le navigateur ou l'application fait l'intermédiaire

ISO 18013-7 complète ces spécifications avec le support web via l'Annexe C, qui définit le format des requêtes et réponses pour la Digital Credentials API.

Sécurité intégrée

La sécurité des mDocs repose sur plusieurs mécanismes. L'authentification de l'émetteur garantit que les données proviennent d'une autorité légitime via une chaîne de certificats vérifiable. L'authentification du document prouve que le mDoc n'a pas été copié vers un autre appareil grâce à la Device Key. Le chiffrement de bout en bout protège les données échangées contre l'interception, même par le navigateur ou le système d'exploitation.

Format CBOR — Les mDocs utilisent le format CBOR (Concise Binary Object Representation) pour l'encodage des données. Pour une compréhension approfondie de CBOR et de son utilisation en Swift, consultez notre article CBOR et ASN.1 : Guide Complet pour Swift.

Identity Document Services — Vue d'ensemble

Présentation du framework

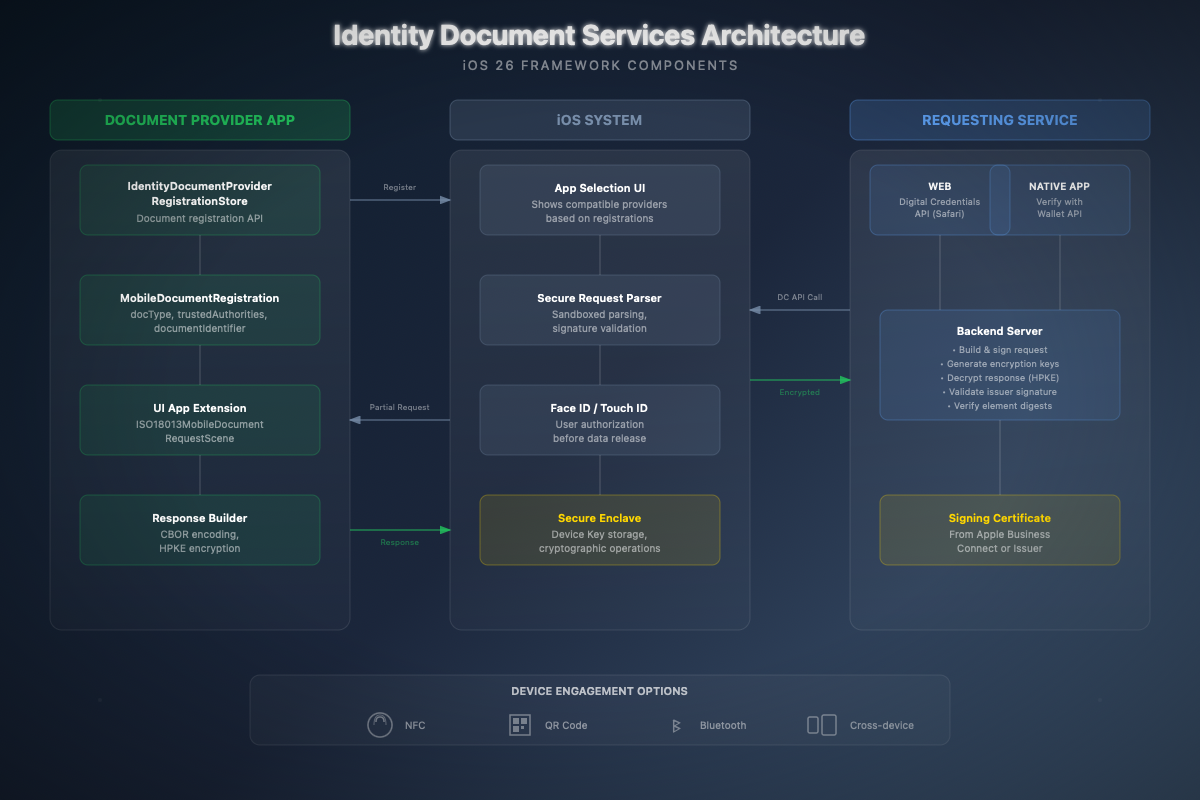

Le framework IdentityDocumentServices est le cœur de l'implémentation iOS pour l'identité numérique. Il permet aux applications de s'enregistrer comme fournisseurs de documents d'identité et de participer aux flux de vérification en ligne.

Un framework compagnon, IdentityDocumentServicesUI, fournit les composants d'interface utilisateur nécessaires pour afficher les écrans de consentement et d'autorisation.

Disponibilité et prérequis

| Critère | Exigence |

|---|---|

iOS minimum | iOS 26.0 |

Appareils | iPhone avec Secure Enclave |

Régions | Disponibilité progressive selon les émetteurs |

Entitlements | Entitlement spécifique Apple requis |

Certification | Production : entitlement Apple Business Connect |

Pour le développement et les tests, Apple fournit un environnement sandbox permettant de travailler avec des credentials de test. Le déploiement en production nécessite une demande d'entitlement auprès d'Apple Business Connect et le respect des exigences de conformité.

Architecture haut niveau

L'architecture se compose de trois acteurs principaux :

- Document Provider App : l'application qui stocke et gère les documents d'identité (Apple Wallet ou application tierce)

- iOS System : orchestre les flux, affiche l'UI de sélection, gère l'authentification biométrique

- Requesting Service : le site web ou l'application qui demande la vérification d'identité

Le flux typique se déroule ainsi :

- L'utilisateur visite un site web et initie une vérification d'identité

- Le site appelle la Digital Credentials API avec une requête signée

- iOS affiche une UI de sélection des applications fournissant des documents compatibles

- L'utilisateur sélectionne une application et autorise le partage via Face ID/Touch ID

- L'application fournisseur chiffre et renvoie les données demandées

- Le site déchiffre et valide la réponse côté serveur

Configuration et setup

Capabilities et entitlements

Pour développer une application Document Provider, vous devez configurer les capabilities appropriées dans Xcode. Ajoutez l'entitlement com.apple.developer.identity-document-services.document-provider.mobile-document-types dans votre fichier d'entitlements :

Configuration Info.plist

Votre application doit déclarer ses capacités de fourniture de documents dans l'Info.plist. Cela permet à iOS de savoir quels types de documents votre application peut fournir :

Création de l'App Extension

L'intégration avec le système de vérification d'identité se fait via une UI App Extension. Dans Xcode 26, créez une nouvelle target en sélectionnant le template "Identity Document Provider" :

- File → New → Target

- Sélectionnez "Identity Document Provider Extension"

- Nommez l'extension (ex:

IdentityProviderExtension)

- Nommez l'extension (ex:

- Xcode génère automatiquement la structure de base

Implémentation côté Document Provider

Enregistrement des documents

L'enregistrement d'un document auprès d'iOS est la première étape. Cette opération doit être effectuée lorsque votre application provisionne un nouveau mDoc pour l'utilisateur :

Exemple d'utilisation lors du provisionnement d'un nouveau permis :

Implémentation de l'extension UI

L'extension UI est responsable de l'affichage de l'écran d'autorisation lorsque l'utilisateur sélectionne votre application. Voici une implémentation complète :

Vues complémentaires pour l'extension

Point d'entrée de l'extension

Intégration web avec la Digital Credentials API

Vue d'ensemble pour les développeurs web

Si vous développez un site web souhaitant vérifier des identités, vous utiliserez la W3C Digital Credentials API. Bien que l'implémentation serveur sorte du périmètre de cet article iOS, voici les concepts clés pour comprendre l'écosystème.

La requête se compose de deux parties principales : le Device Request (contenant les documents et éléments demandés) et les Encryption Information (paramètres pour le chiffrement de la réponse). Le tout doit être signé avec un certificat obtenu via Apple Business Connect.

Flux de vérification complet

Du point de vue iOS, voici ce qui se passe lorsqu'un utilisateur initie une vérification :

- Réception de la requête : Safari/WebKit intercepte l'appel à la Digital Credentials API

- Parsing sécurisé : iOS parse la requête dans un sandbox sécurisé et valide les signatures

- Affichage de la sélection : L'utilisateur voit les applications compatibles avec la requête

- Sélection et autorisation : L'utilisateur choisit une application et autorise via Face ID

- Traitement par l'extension : Votre extension reçoit la requête partielle puis complète

- Réponse chiffrée : Votre extension construit et chiffre la réponse

- Retour au site : La réponse est transmise au site pour déchiffrement serveur

Sécurité et confidentialité

Privacy by design

L'architecture d'Identity Document Services est conçue autour du principe de minimisation des données. L'utilisateur voit exactement quelles informations sont demandées avant de donner son consentement. La divulgation sélective permet de partager uniquement les attributs nécessaires : par exemple, prouver qu'on a plus de 21 ans sans révéler sa date de naissance exacte.

Mécanismes de sécurité

Plusieurs couches de sécurité protègent les échanges :

Authentification de la requête : Le site demandeur signe sa requête avec un certificat vérifié. L'utilisateur peut ainsi savoir qui demande ses informations.

Chiffrement de bout en bout : La réponse est chiffrée avec HPKE (Hybrid Public Key Encryption, RFC 9180) en utilisant une clé générée par le serveur du demandeur. Ni le navigateur, ni iOS ne peuvent lire les données.

Authentification de l'émetteur : Le Mobile Security Object contient une signature de l'autorité émettrice (État, préfecture...), permettant de vérifier l'authenticité des données.

Authentification du document : La Device Key prouve que le mDoc provient de l'appareil autorisé, empêchant la copie vers d'autres appareils.

Protection contre le phishing

L'API permet aux applications Document Provider d'effectuer une validation de domaine sur le site demandeur. Si un site malveillant tente de se faire passer pour un site légitime, cette validation échouera et l'utilisateur ne pourra pas partager ses données.

Conformité RGPD

L'API s'aligne naturellement avec les exigences du RGPD :

- Minimisation des données : seules les données nécessaires sont partagées

- Consentement explicite : l'utilisateur autorise chaque partage via Face ID

- Transparence : l'utilisateur voit qui demande quelles données

- Droit à l'oubli : aucune donnée n'est stockée par le système iOS

Conformité RGPD — Pour une analyse approfondie de la conformité RGPD dans les applications Apple, consultez notre article RGPD et Privacy : Guide Complet pour les Développeurs Apple.

Cas d'usage concrets

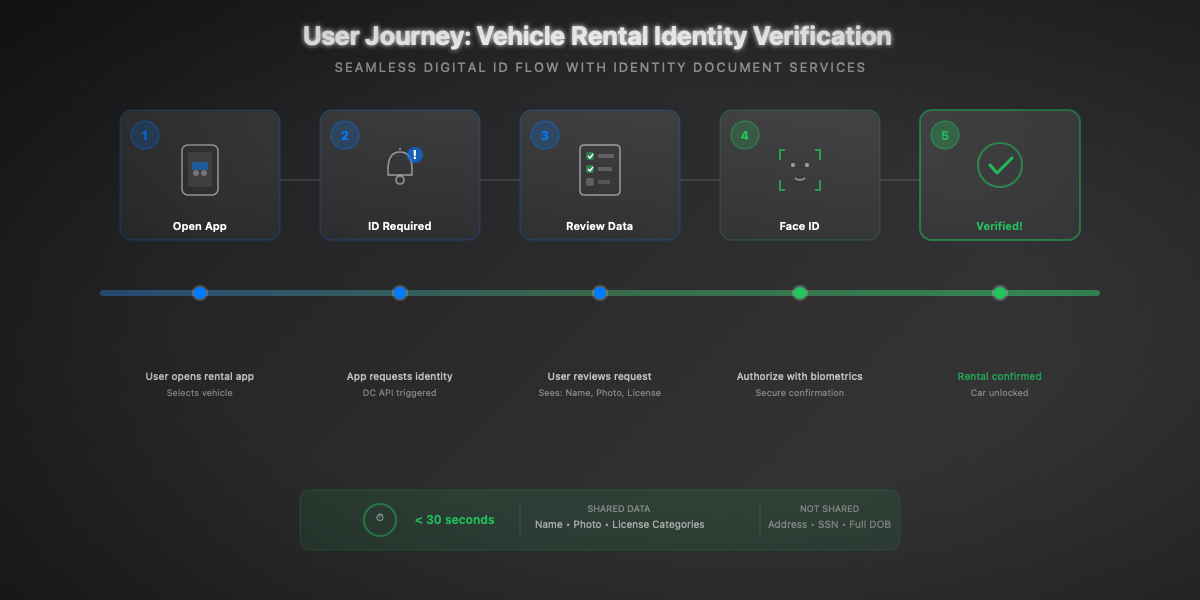

Location de véhicule

La location de véhicule est le cas d'usage idéal pour Identity Document Services. Le parcours utilisateur optimisé se déroule ainsi :

- L'utilisateur sélectionne son véhicule sur l'application de location

- Au moment de la vérification d'identité, l'application appelle l'API

- L'utilisateur voit une demande de : nom, prénom, photo, catégories de permis

- Il autorise avec Face ID

- La location est confirmée en quelques secondes

Les avantages sont considérables : plus de scan de permis, plus de vérification manuelle par un agent, réduction de la fraude documentaire, et une expérience utilisateur fluide.

Vérification d'âge

Pour les commerces en ligne vendant des produits soumis à restriction d'âge, la vérification peut se limiter à un simple booléen :

Hôtellerie et check-in

Pour le check-in hôtelier, Identity Document Services peut remplacer la copie traditionnelle du passeport :

Finance et KYC

Pour les services financiers, Identity Document Services simplifie considérablement le processus KYC (Know Your Customer) :

Intégration technique avancée

Combinaison avec CryptoKit

Pour les applications nécessitant des opérations cryptographiques avancées, CryptoKit peut compléter Identity Document Services :

CryptoKit en détail — Pour une exploration complète de CryptoKit et de ses capacités cryptographiques, consultez notre article CryptoKit : Guide des Fondamentaux pour Swift.

Logging sécurisé

Pour les besoins d'audit et de conformité, un système de logging sécurisé est essentiel :

Tests et mocking

Pour tester vos intégrations, créez des mocks des types du framework :

Bonnes pratiques

Expérience utilisateur

L'UX est cruciale pour l'adoption de la vérification d'identité numérique. Voici les principes à respecter :

Demandez le minimum nécessaire : Si vous n'avez besoin que de vérifier l'âge, ne demandez pas l'adresse. La divulgation sélective existe pour une bonne raison.

Expliquez le pourquoi : Avant d'initier la vérification, expliquez clairement pourquoi vous avez besoin de ces informations et comment elles seront utilisées.

Gérez les refus gracieusement : Si l'utilisateur refuse la vérification, proposez des alternatives (vérification manuelle, autre méthode) plutôt que de bloquer le parcours.

Respectez les erreurs : Si la vérification échoue (document expiré, signature invalide), communiquez clairement le problème et les solutions possibles.

Gestion des erreurs

Fallback pour les utilisateurs sans document numérique

Tous vos utilisateurs n'auront pas de document d'identité numérique. Prévoyez toujours une alternative :

Accessibilité

N'oubliez pas l'accessibilité dans vos interfaces de vérification :

Pour aller plus loin

Ressources officielles

Standards et réglementations

Articles connexes

- CBOR et ASN.1 : Guide Complet pour Swift — Comprendre le format d'encodage des mDocs

- CryptoKit : Guide des Fondamentaux — Maîtriser les opérations cryptographiques

- RGPD et Privacy : Guide pour Développeurs Apple — Assurer la conformité de vos applications

Ressources France

- France Identité — Application officielle d'identité numérique française

Conclusion

L'identité numérique représente un changement de paradigme dans notre rapport aux documents officiels. Avec Identity Document Services, Apple offre aux développeurs iOS les outils nécessaires pour construire des expériences de vérification d'identité sécurisées, respectueuses de la vie privée et conformes aux réglementations internationales. L'adoption de ces standards ouvrira de nouvelles opportunités commerciales tout en renforçant la confiance des utilisateurs dans les services numériques.